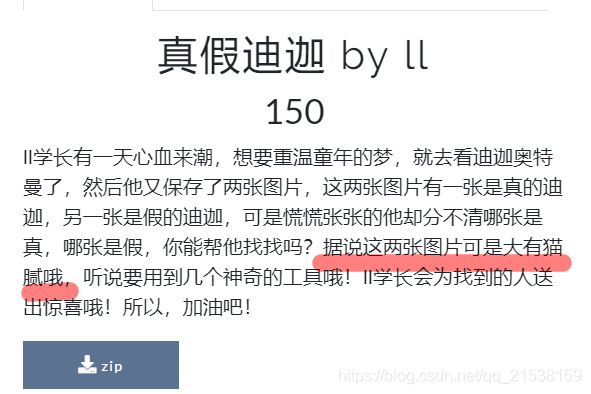

先来看题!!!

这里划重点

ll学长会为找到的人送出惊喜哦!

冲

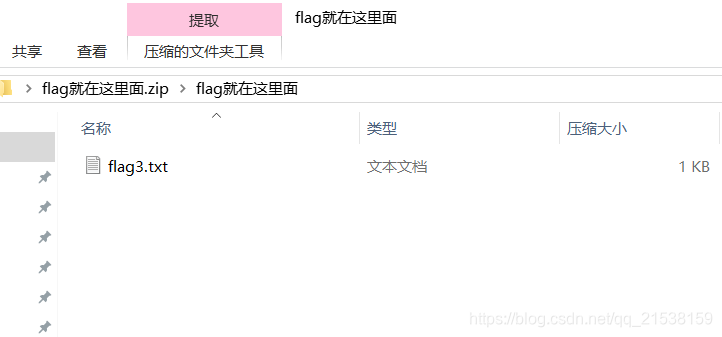

下载压缩包

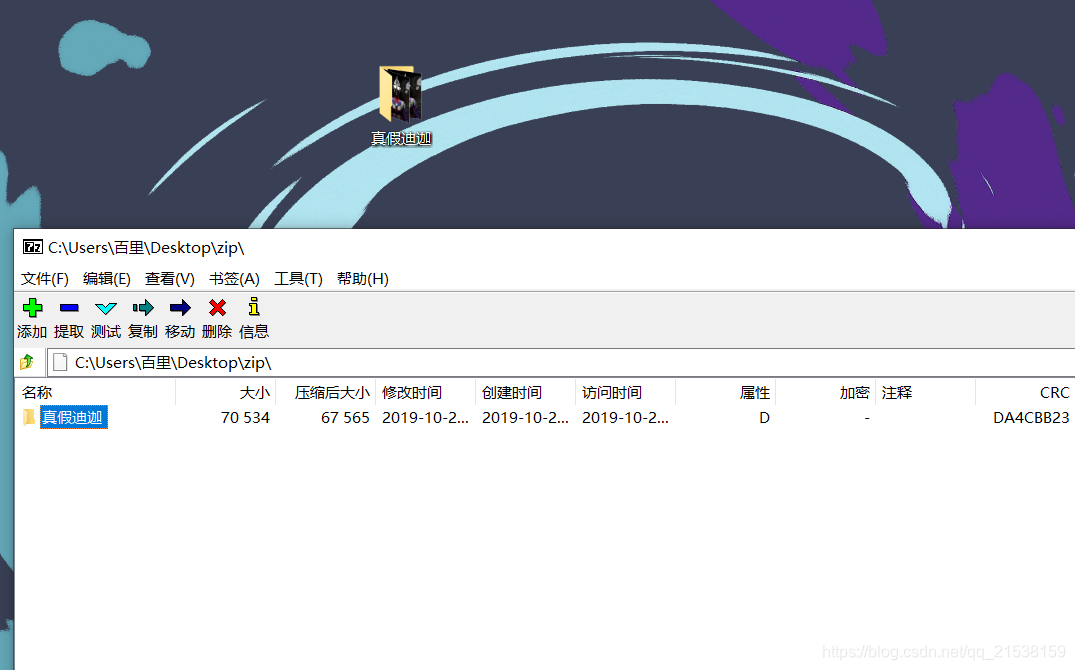

直接7z,拖拽解压

打开以后是两张图片

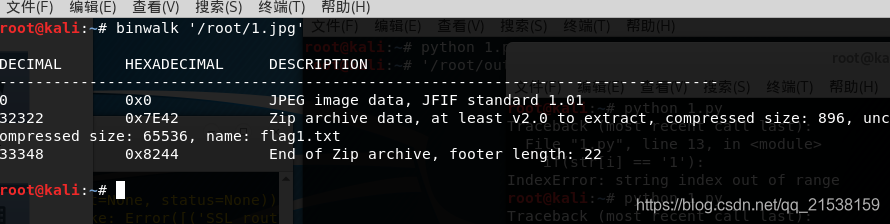

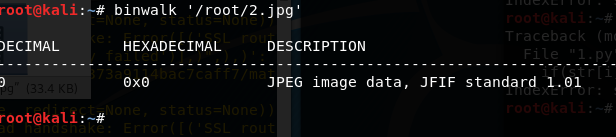

依次看下文件大小,再放winhex下看下,尝试搜索flag关键字字段未果,于是乎直接binwalk一下(这里为了方便直接改成1.jpg,和2.jpg)

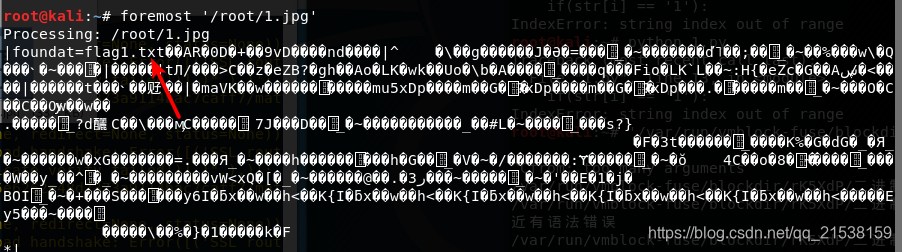

果然第一张图有东西,然后借助foremost工具分离一下

这里看到flag1.txt字段

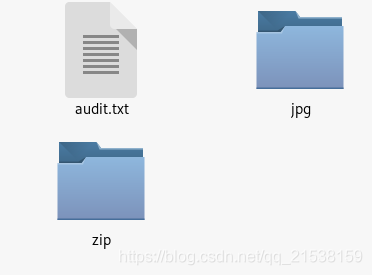

同时在当前文件夹下生成一个output文件夹,内容如下

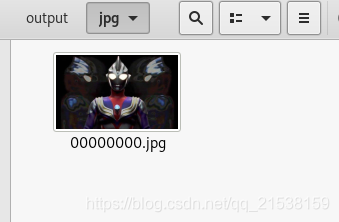

jpg里因该是迪迦的原图了

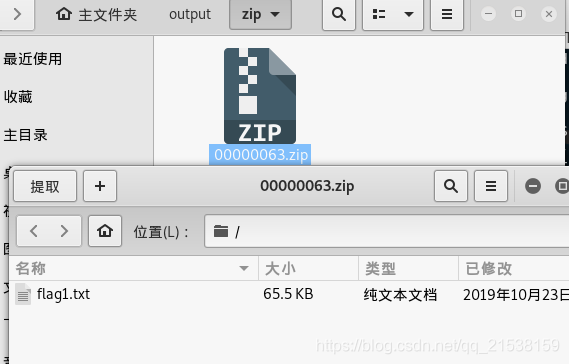

zip解压后发现flag1.txt

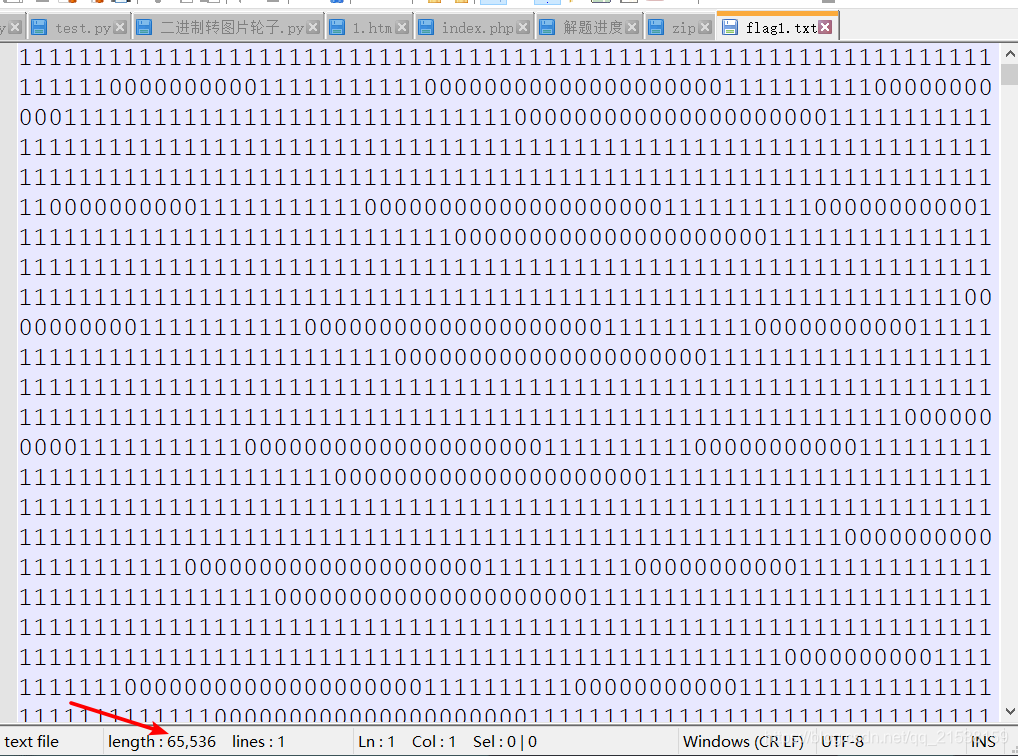

跟进flag1.txt

这里注意两点

其一 全部为二进制0,1数据

其二 总二进制比特流共65536位,也就是256 X 256

那就差不多是要把它转化成二维码了

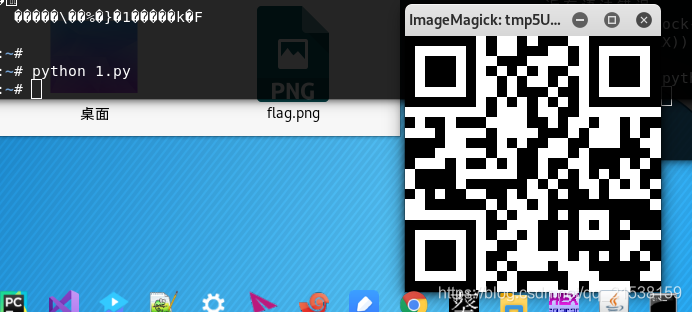

代码如下

1 | import PIL |

然后这里需要注意

win下的PIL并不太容易装

而kali下集成了python环境,而且内置很多库

所以这里需要在kali下run

(这里需要感谢彦林小朋友的代码分享)

然后秒出

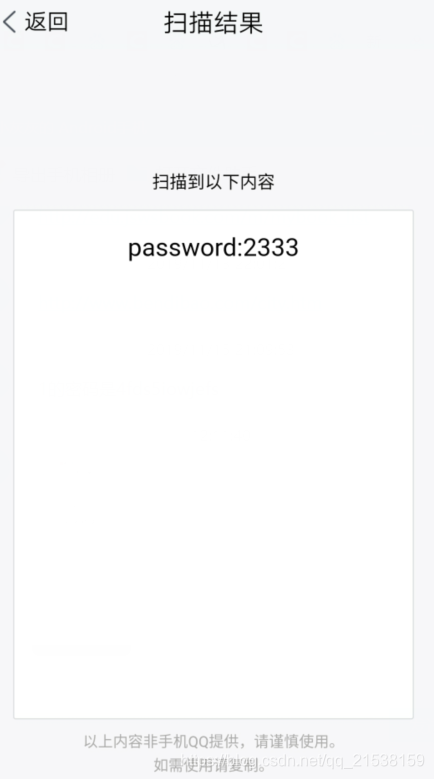

扫二维码后得到

好了,到此为止,迪迦1的戏份就结束了,为什么这样说呢。

其一,

其二 还记得foremost出来的原图嘛

我们来看一下几张图片的大小吧

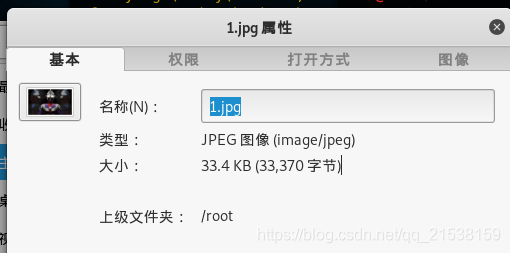

迪迦一如下

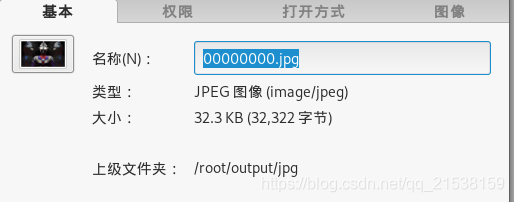

迪迦二如下

foremost出来的原图

这里就很,明显了

迪迦2也是有东西的

但是binwalk并没有看到别的东西。再结合刚解出来的flag1是一个密码

推断出这玩意因该是被加密的隐写,而不是简单的结合

这里就绕了很大的一个弯路

。。。。。。

先是stegsolve下研究了半天,未果

然后又走上了另一条弯路

以为是LSB加密隐写,然后又耽误了好长时间

就是没想到用Steghide去试一下

然后这里

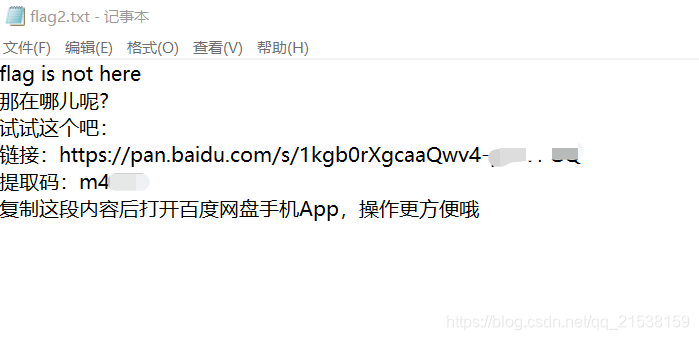

运行完后,在当前文件夹下跳出flag2.txt

然后就到了这里

诶,这个头像好熟悉啊

嘻嘻

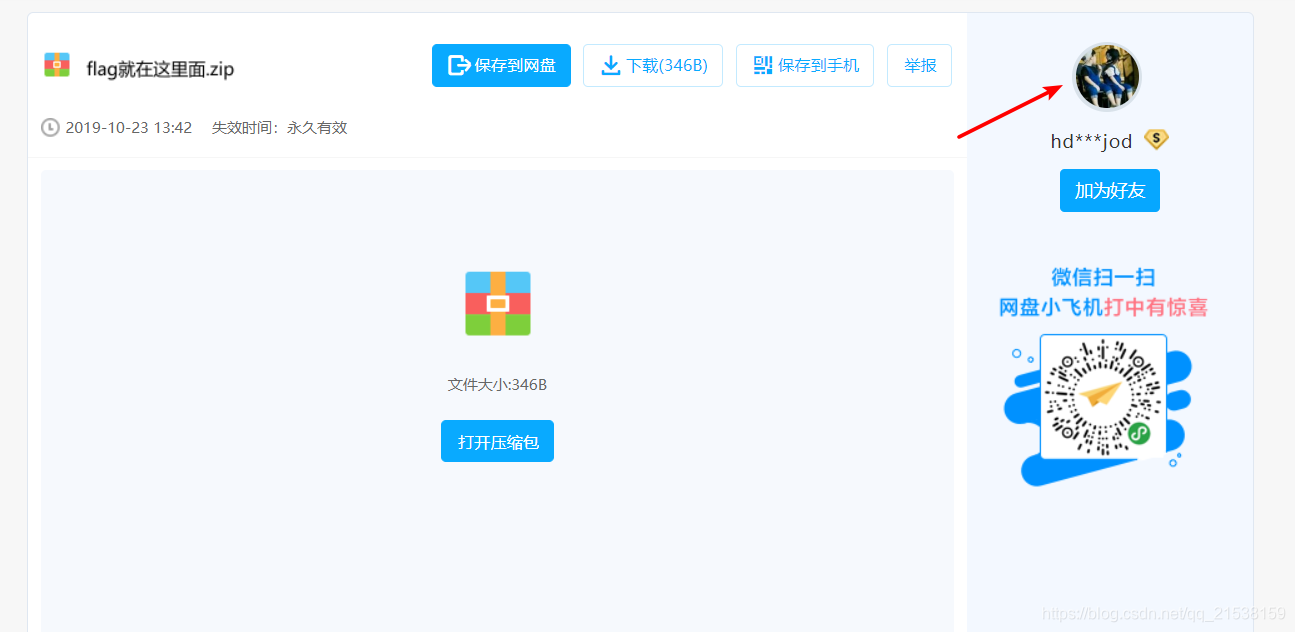

然后下载解压打开

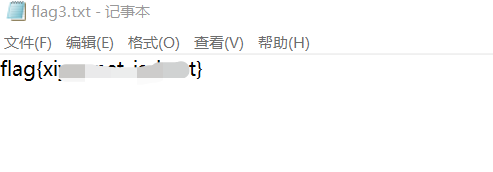

出现flag3.txt

打开进去 还是打下马吧

还是打下马吧

至此,本题解析完毕

总结如下

题目本身并不是很难,更多考查的是熟练各种工具对不同文件的分析,而这需要在长期刷题的一个过程中不断去提炼,总结,反思,然后进步。

最后致敬出题人